직원들 인터넷서 ‘알집’ 다운받아… 악성코드 감염

싸이월드와 네이트 해킹 사건으로 유출된 SK커뮤니케이션즈의 3500만명 회원 정보가 이미 중국으로 빠져나간 것으로 확인됐다. 해킹 공격의 근원지 역시 중국이었다. 게다가 악성코드 및 해킹 수준으로 미뤄 역대 최고 수준의 해커 짓인 것으로 드러났다. 자칫 1400만명에 달하는 알집 사용자가 좀비 PC로 해킹에 이용당할 뻔했다.

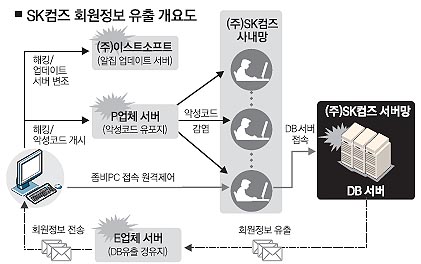

경찰청 사이버테러대응센터는 11일 SK컴즈와 이스트소프트(알집 제작·배포사), 관련업체의 PC와 서버 등 40여대를 분석한 결과, 이스트소프트의 알집 업데이트 서버를 통해 SK컴즈 사내망을 악성코드로 감염시킨 뒤 빼낸 3500만명의 개인 정보가 중국에 할당된 인터넷 주소(IP)로 유출됐다고 밝혔다.

일반 공개 프로그램인 알집의 업데이트를 이용한 해킹은 처음이다. 때문에 사이버 보안의식 강화와 함께 통합적인 법률 관리와 기구를 통해 범죄에 대응해야 한다는 지적이 나오고 있다.

유출된 주요 항목은 사용자식별기호(ID), 비밀번호와 주민등록번호, 이름, 생년월일, 성별, 이메일주소, 전화번호, 주소, 닉네임 등이다. 정석화 경찰청 사이버테러대응센터 수사실장은 “해커가 처음부터 SK컴즈 직원들이 알집을 사용할 것으로 예상하고 이스트소프트를 거쳐 SK컴즈를 표적 해킹한 것으로 판단된다.”고 설명했다.

경찰은 해킹 수준으로 미루어 이미 비밀번호나 주민등록번호에 설정된 암호가 해독됐을 가능성이 있다고 보고 있다. 경찰 관계자는 “악성코드의 수준이나 보안업체인 이스트소프트를 대담하게 해킹한 점 등으로 비춰 이 사건에 역대 최고 수준의 해커가 개입된 것 같다.”고 말했다.

조사 결과, 해커는 지난달 18~19일 이스트소프트의 알집 업데이트 서버를 해킹해 정상 업데이트 파일을 악성코드 파일로 바꿔 치기했다. 또 SK컴즈 직원들이 접속할 때를 기다려 SK컴즈 사내망을 파고 들어가 PC 62대를 좀비PC로 만들었다. 같은 달 18∼25일에는 악성코드에 감염된 사내망 좀비PC로부터 데이터베이스(DB)서버망에 접근할 수 있는 관리자의 ID와 비밀번호 등 접속정보를 추가로 수집했다. 이어 좀비PC를 원격조종해 관리자 권한으로 DB서버에 접속한 뒤 회원정보를 빼냈다.

해커는 일단 SK컴즈를 노려 악성코드를 내려받은 것으로 밝혀졌다. 경찰은 “일반인을 해킹 표적으로 겨냥했더라면 알집 프로그램을 사용한 회원 대부분이 악성코드에 감염됐을 수 있었을 것”이라고 말했다.

이에 다른 IT기업에 대해서도 악성코드 감염 및 개인정보 유출 피해가 있는지를 조사하고 있다. 네이버와 다음 등도 대규모 해킹이 발생할 가능성을 배제할 수 없다.

경찰은 “네이버와 다음 등의 일부 직원이 개인용 무료 알집 프로그램을 사용한 의혹이 있다는 점에서 해킹 사건이 재발할 가능성이 있다.”고 강조했다.

SK컴즈는 “직원이 개인적으로 내려받는 것을 모두 관리·감독하기란 한계가 있다.”고 해명했다. 경찰 측은 “기업들이 백신에만 의존하지 말고 악성코드 감염사실을 신속히 탐지해 좀비PC로 동작하지 못하도록 하는 데 초점을 맞춰 대응해야 한다.”고 당부했다.

백민경기자 white@seoul.co.kr

2011-08-12 10면